Retour aux sources et aux motivations des cyberattaquants lorsqu’ils lancent des campagnes d’emails malveillants. Ils privilégient des êtres humains plutôt que des organisations, puisque c’est ainsi qu’ils peuvent plus facilement jouer avec les émotions de leurs futures victimes.

Qu’est-ce qui nous pousse à cliquer ? Voilà une question qui se pose depuis l’apparition des liens malveillants. La plupart des gens ont cette image en tête du cybercriminel installé dans un sous-sol qui complote en franchissant le pare-feu et autres dispositifs technique de protection numérique des organisations alors qu’il ne s’agit en fait pas d’une menace visant une infrastructure, mais bel et bien une personne. C’est bien parce que ces technologies de protection sont aujourd’hui jugées, par les attaquants eux-mêmes suffisamment matures pour faire office de bouclier numérique qu’ils doivent emprunter une voie détournée pour mener à bien leur attaque : ils ciblent désormais en priorité les utilisateurs, jugés plus vulnérables. Une récente étude démontre que 94% des cyberattaques sont initiées via l’email, et que plus de 99% d’entre elles nécessitent une interaction humaine pour perpétuer la première étape de l’attaque.

Plutôt que de passer en revue les multiples exemples d’attaques d’hameçonnage par email visant des célébrités internationales, les fausses suspensions de comptes Netflix ainsi que les faux messages de colis retardés, il serait plus avantageux de se pencher sur les mécanismes psychologiques et émotionnels qu’utilisent ces attaques. Ainsi nous pourrions cerner pourquoi, malgré tous les investissements en faveur de campagnes de formation et de sensibilisation, ces attaques perdurent, avec succès.

Quelle est l’intention principale du cyberattaquant ?

Il est utile d’analyser dans un premier temps les différents types d’attaques à destination des victimes afin de comprendre comment les cyberattaquants arrivent à leurs fins. L’illustration ci-dessous présente les trois principaux moyens par lesquels cyberattaquants tentent d’intimider leurs futures victimes. Le plus souvent les utilisateurs sont poussés à exécuter du code informatique contrôlé par l’attaquant, encouragés à dévoiler des informations d’identification, ou tout simplement ils se retrouvent amenés à effectuer des transferts d’argent ou de données à destination de l’attaquant.

Si l’on regarde les dernières tendances, les cyberattaques sont clairement devenues plus complexes : le lien entre l’email initial et le logiciel malveillant final est de plus en plus indirect, notamment afin de détourner la détection de ce dernier. Il est important de rappeler que toutes ces attaques nécessitent une interaction humaine : c’est bien en passant par l’utilisateur que la grande majorité des cyberattaques va réussir… ou échouer !

Pourquoi clique-t-on ? Quelle emprise des cyberattaquants ?

L’objectif principal des cyberattaquants est de déstabiliser les collaborateurs et de faire en sorte qu’ils occultent tout ce qu’ils ont appris lors de leurs formations à la sensibilisation de la sécurité en entreprise. Les cyberattaquants veulent finalement inciter les cibles à prendre une mauvaise décision, ce qui leur permettra de poursuivre leurs attaques, soit en autorisant ou permettant l’exécution de code, soit en partageant des informations d’identification ou alors en payant une facture frauduleuse.

Les cyberattaquants s’appuient sur trois leviers afin de générer un scénario d’échec : l’émotion, la confiance et la fatigue.

1. L’état de fatigue

La majorité des RSSI constate qu’une grande partie des cyberattaques se produisent le vendredi après-midi. En effet, les cybercriminels fonctionnent selon la logique d’ouvrir une brèche le vendredi, afin qu’ils puissent profiter tout au long du week-end pour exploiter leur accès, période durant laquelle l’entreprise victime a moins de chance de réagir.

Il faut également reconnaitre que les utilisateurs sont plus susceptibles de faire un mauvais choix lorsqu’ils sont en état de fatigue. Et quel meilleur moment pour les cibler qu’un vendredi en fin de journée, après une longue semaine de travail ? Comment l’expliquer ? Lorsque votre cerveau est fatigué, il délègue ce qui semble être des choix simples à des fonctions cérébrales inférieures, beaucoup plus automatisées.

Après avoir lu une massive quantité d’e-mails, votre amygdale, également connue sous le nom de cerveau du lézard, peut intervenir à ce stade et diriger votre réaction, par exemple : un e-mail arrive, il contient une pièce jointe, je l’ouvre pour voir ce qu’il dit, et boum ! Le problème est que l’amygdale n’incite pas suffisamment à évaluer le contexte, alors que c’est essentiel pour identifier un email malveillant. Cet organe cérébral provoque une réaction spontanée et hâtive au lieu d’inciter à un comportement beaucoup plus analytique et raisonné.

2. La confiance

La confiance est le deuxième levier exploité par les cyberattaquants. Lorsque l’on est confronté à un éventail de choix, la plupart du temps notre cerveau opte pour les choses qui nous inspirent confiance, c’est le cas lorsque nous devons prendre des décisions rapides.

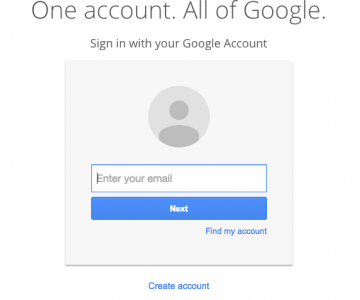

De nombreux exemples illustrent ce phénomène, c’est pourquoi on voit émerger de nombreuses campagnes d’emails frauduleux qui prétendent provenir d’enseignes réputées comme « DHL » ou « Amazon » plutôt que d’autres services de livraison ou e-commerce moins connus. Les cyberattaquants aiment exploiter la confiance que les utilisateurs accordent à certaines organisations. Leur astuce est aussi de compromettre les comptes de personnes que les collaborateurs connaissent et en qui ils ont confiance. Les cyberattaquants abusent de la compromission de ces comptes à des fins malveillantes car ils ont compris que nous avons beaucoup plus de chances de cliquer sur un lien partagé par un collègue ou une amie que par une personne externe à notre organisation, a fortiori par un inconnu.

Les cyberattaquants sont de plus en plus partisans d’utiliser l’emplacement-même du dépôt des logiciels malveillants pour profiter pleinement de la confiance de leurs cibles envers ces marques informatiques. De récentes recherches démontrent que les utilisateurs sont quatre fois plus susceptibles de cliquer sur des liens malveillants s’ils redirigent vers Microsoft SharePoint, et dix fois plus susceptibles de cliquer s’ils redirigent vers Microsoft OneDrive.

Les auteurs de campagnes malveillantes utilisent donc à leur profit la vérification faite par ces gens qui regardent sur quels sites les liens redirigent avant même de cliquer…

3. L’émotion

Enfin le dernier levier activé par les cyberattaquants et pas des moindres, est l’émotion. Nous savons tous que tout excès est à proscrire, et pourtant nous luttons constamment contre la tentation qui est devenue omniprésente en ligne.

Dans son ouvrage Thinking Fast and Slow, Daniel Kahneman décrit deux systèmes de pensée distincts : le processus émotionnel et intuitif, et le processus plus lent de la logique rationnelle.

Nos cerveaux émotionnels sont incroyablement puissants en ce qu’ils sont capables de réagir rapidement. Notre cerveau rationnel quant à lui, demande du temps et des efforts et nous amène souvent à prendre des décisions plus judicieuses et plus stratégiques.

Les cyberattaquants ont conscience de la complexité de notre cerveau, c’est typiquement pour cette raison qu’ils s’efforcent de déclencher des réactions émotionnelles. C’est le meilleur moyen de pousser leurs cibles à prendre des décisions rapides, faisant abstraction de l’usage de la raison. C’est aussi le meilleur moyen de maximiser les chances que la cible finisse par cliquer.

La majorité de ces réponses émotionnelles engendrent des réactions rapides, comme c’est indiqué dans le schéma ci-dessous. Les attaques de phishing incitent en effet à des réactions vives, indiquant par exemple que « votre colis est sur le point d’être renvoyé au dépôt », que « votre compte Netflix est sur le point d’être suspendu » ou que « vos dépenses ont été rejetées » pour déclencher cette réponse émotionnelle rapide qui ne sollicite pas le cerveau rationnel.

Voici la raison pour laquelle les gens cliquent, même si au fond ils sentent bien que ce n’est pas toujours raisonnable.

Les attaquants utilisent également des techniques d’arnaque qui requièrent un temps de réponse émotionnel plus long. Ceci dit ces techniques sont moins exploitées car elles exigent beaucoup plus de temps et d’efforts. Parmi ces types d’attaques on trouvera les arnaques à la romance et le sextorsion.

Comment préparer les collaborateurs à faire face aux cyberattaques ?

Il est important de tenir les collaborateurs informés du fait que les zones inférieures du cerveau, celles qui sont moins rationnelles, tendent à prendre le dessus lorsque l’esprit logique est fatigué ou distrait. Les collaborateurs doivent apprendre à se méfier lorsqu’ils lisent un email qui suscite une réaction émotionnelle. Plus la pression est forte, plus ils doivent être prudents et réfléchis. Et en étant fatigués ou débordés, ils devront redoubler d’efforts et rester en alerte car ils peuvent être une porte d’entrée de menaces pour l’ensemble de leur entreprise. La meilleure des solutions serait d’encourager les collaborateurs à respecter la consigne suivante simple, « Vérifiez par un autre canal avant de faire confiance » dès qu’un membre de l’entreprise possède le moindre soupçon au sujet d’une communication qu’il reçoit. Ce conseil est très important car il est également parfaitement valable pour des courriers électroniques personnels.

Conclusion

Il est important de garder à l’esprit que derrière les phénomènes de cybercriminalité, se cachent en réalité des humains qui s’en prennent à d’autres humains. On comprend alors finalement mieux que les cyberattaquants privilégient désormais les attaques centrées sur les personnes, amplifiées par la confiance aveugle accordée aux supports numériques et non plus les attaques sur la technologie. Cette compréhension est un prérequis pour développer une stratégie de cyberdéfense continue et centrée sur l’humain afin de protéger plus globalement l’organisation contre les menaces actuelles.

Sources : https://www.journaldunet.com/

Bonjour,

Article très pertinent, surtout sur la dimension humaine des cyberattaques.

On parle beaucoup de solutions techniques, mais on oublie souvent que ce sont les utilisateurs qui sont ciblés en premier. La partie sur la fatigue et le timing des attaques (vendredi après-midi) est particulièrement parlante, car c’est exactement à ce moment-là qu’on baisse la garde.

Même en ayant suivi des formations de sensibilisation, je constate que certaines campagnes de phishing sont aujourd’hui extrêmement bien faites et jouent clairement sur l’urgence ou la confiance.

Pensez-vous qu’il soit réellement possible d’éliminer ce risque, ou faut-il accepter qu’une part d’erreur humaine existera toujours ?

Maurice – IDF

Merci pour votre retour, vous soulignez un point clé.

Le risque zéro n’existe pas, car les cyberattaques exploitent avant tout des mécanismes humains universels : fatigue, confiance et émotions. Même des collaborateurs formés peuvent être pris au piège dans un contexte de stress ou d’urgence.

L’enjeu n’est donc pas d’éliminer totalement l’erreur humaine, mais de réduire son impact, en combinant sensibilisation continue, procédures simples et capacité d’analyse rapide lorsqu’un doute apparaît.

Une approche centrée sur l’humain permet justement de renforcer la résilience globale face aux campagnes de phishing les plus sophistiquées.

Thierry ARTHAUD

Directeur d’Enquêtes Privées

Bonjour, Franchement, je pensais que ça n’arrivait qu’aux autres…

J’ai reçu un mail qui ressemblait exactement à ceux de ma banque, même logo, même ton. Ils disaient qu’il y avait une activité suspecte sur mon compte et qu’il fallait vérifier rapidement. J’étais au boulot, un peu crevé, j’ai cliqué sans trop réfléchir.

Le site était nickel, j’ai rentré mes infos… et là, plus rien. Quelques heures après, des prélèvements bizarres sur mon compte.

Le pire, c’est que je savais qu’il fallait faire attention, mais sur le moment, avec la pression et la peur de voir son compte bloqué, on réfléchit plus vraiment.

Votre article explique super bien pourquoi on se fait avoir, même quand on pense être prudent.

Merci pour votre témoignage.

Ce genre de situation arrive beaucoup plus souvent qu’on ne le pense, surtout quand le message joue sur la peur et l’urgence. Dans ces moments-là, on réagit instinctivement, et c’est exactement ce que cherchent les fraudeurs.

L’important, c’est d’avoir réagi rapidement et de comprendre comment ça fonctionne pour éviter que ça se reproduise. En cas de doute, prendre le temps de vérifier ou de se faire accompagner peut vraiment faire la différence.

Thierry ARTHAUD

Directeur d’Enquêtes Privées

bonjour,moi ça a été avec une histoire de colis.

Message reçu sur mon téléphone disant que mon colis ne rentrait pas dans la boîte aux lettres et qu’il fallait reprogrammer la livraison. J’attendais justement un paquet, donc ça m’a paru normal.

J’ai cliqué, payé 1 ou 2 euros pour “les frais”, et après ça… carte bloquée, appels de la banque, galère totale.

Sur le coup, on ne se dit pas que c’est une arnaque, tout va vite et c’est bien fait.

En lisant votre article, je comprends mieux pourquoi on clique sans réfléchir, surtout quand on est pressé ou fatigué.

Merci pour votre retour.

Ce type d’arnaque au colis est devenu très courant, justement parce qu’il joue sur l’habitude et le quotidien. Quand on attend quelque chose, on baisse naturellement la garde.

Le plus important est d’avoir compris le mécanisme. Avec un peu de recul et de vérification, on peut éviter que ce genre de situation se reproduise. Votre témoignage aidera clairement d’autres personnes à faire plus attention.

Réponse de l’expert

Les campagnes de phishing rappellent une réalité essentielle : la cybercriminalité n’est pas un problème uniquement technique, mais avant tout un enjeu humain. Les attaquants ne cherchent plus à contourner les systèmes, mais à exploiter les mécanismes psychologiques universels tels que la fatigue, la confiance et l’émotion.

Comprendre pourquoi nous cliquons est une étape clé pour mieux nous protéger. La sensibilisation ponctuelle ne suffit plus ; elle doit s’inscrire dans une approche continue, centrée sur l’humain, combinant prévention, analyse des incidents et capacité à réagir rapidement en cas de doute.

Face à des attaques toujours plus crédibles et personnalisées, la meilleure défense reste une vigilance éclairée, appuyée par des méthodes d’analyse factuelles et un accompagnement adapté lorsque la situation l’exige. La cybersécurité commence par la compréhension des comportements, bien avant la technologie.